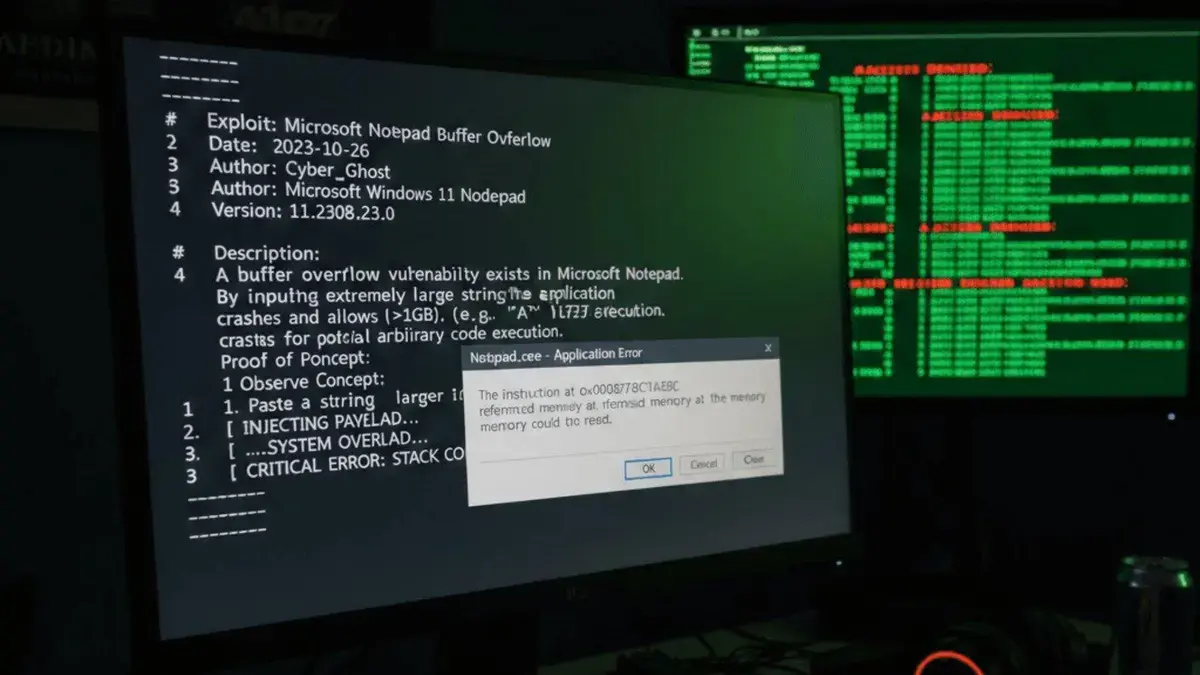

O Notepad, editor de texto básico do Windows, possui uma vulnerabilidade crítica que pode ser explorada por invasores. Essa falha ocorre ao abrir arquivos Markdown com links maliciosos, que, quando clicados, podem executar códigos nocivos no computador sem aviso prévio.

O problema aproveita protocolos internos para realizar downloads e execuções automáticas, principalmente perigoso para usuários com privilégios administrativos. Ainda não há registros de ataques confirmados, mas especialistas recomendam cautela ao abrir arquivos e links desconhecidos.

Enquanto a Microsoft não libera uma correção, é essencial evitar arquivos suspeitos, não clicar em links duvidosos e usar contas de usuário padrão para minimizar riscos de invasão.

O Notepad, editor de texto simples do Windows, tem uma vulnerabilidade que pode permitir ataques remotos. A falha, com gravidade alta (8.8 no CVSS), ocorre quando um arquivo Markdown malicioso é aberto no programa. Se o usuário clicar em links manipulados no texto, o Notepad pode rodar códigos maliciosos no computador.

Esses links exploram protocolos internos do Windows, acionando downloads e execuções automáticas sem aviso. O risco aumenta quando a conta usada tem privilégios administrativos, pois o invasor ganha controle amplo, podendo instalar malwares, desativar proteções ou acessar informações privadas.

Para isso funcionar, a vítima precisa abrir o arquivo no Notepad, baixar o arquivo malicioso e clicar no link embutido. Embora pareça complexo, golpes de phishing conseguem contornar essas etapas com facilidade, tornando o ataque possível.

Essa falha mostra como o Notepad deixou de ser só um simples leitor de textos após ganhar recursos para lidar com formatação e links, ampliando a superfície de ataque. O princípio básico de segurança, que limita a permissão dos apps conforme sua função, foi comprometido no caso.

Até o momento, não há registros de ataques reais usando essa vulnerabilidade. A Microsoft ainda não divulgou quando enviará correções, mas recomendações válidas incluem evitar arquivos não verificados, não clicar em links suspeitos e manter o sistema atualizado.

Além disso, usar uma conta padrão para o dia a dia ajuda a minimizar danos caso o ataque funcione. Manter esses cuidados é essencial até que a falha seja corrigida oficialmente.

Via TecMundo